Artur Michał Kalinowski "Metody Inwigilacji i Elementy Informatyki Śledczej"

Długo wyczekiwana premiera tego roku staje się faktem. Poznaj szkolenie, które może zmienić Twoje dotychczasowe spojrzenie na bezpieczeństwo IT. Artur Kalinowski - wykształcony informatyk, doskonały dydaktyk i osoba bez reszty oddana swojej pasji - odsłoni przed Tobą świat Informatyki Śledczej. Dziedziny, która na polskim rynku wydawniczym i szkoleniowym dopiero raczkuje. Sama nazwa może wydać Ci się skomplikowana, ale gwarantuję, że wyniesiesz z tego szkolenia bardzo wiele cennych umiejętności, nawet jeżeli nie masz nic wspólnego z tajnymi agencjami rządowymi ;-)

Poniżej przedstawiam zawartość szkolenia:

Przygotowanie środowiska do zbierania danych

Instalacja niezbędnego oprogramowania do analizy i pozyskiwania danych. |

Pozyskiwanie ulotnych śladów z systemu Windows

Techniki pozyskiwania ulotnych danych z uruchomionego systemu Windows. |

Przygotowanie do analizy dysku komputera

Metody umożliwiające przesłanie zawartości dysku (zarówno części zawierającej dane widoczne z poziomu systemu operacyjnego, jak też i niewykorzystanych obszarów dysku i obszarów slack space). |

Pozyskiwanie informacji o aktywności użytkownika

Określanie, czy na komputerze były oglądane strony internetowe o niepożądanej treści, sporządzanie listy otwieranych plików, np. dokumentów programu MS Word lub plików MP3. |

Analiza informacji ujawnianych przez przeglądarkę

Pozyskiwanie informacji domyślnie wysyłanych przez przeglądarkę internetową po uzyskaniu połączenia z serwerem WWW. |

Jakie dane ujawniane są w e-mailu?

Analiza i znaczenie poszczególnych pól nagłówka w źródle wiadomości e-mail. Przedstawiono, w jaki sposób można śledzić historię obiegu danej wiadomości. |

Ustalanie danych o użytkowniku i jego sprzęcie

Metody zdalnego pozyskiwania danych o komputerze i użytkowniku. Techniki pozwalające zdalnie i bez wiedzy użytkownika uzyskać dane o odwiedzanych witrynach lub konfiguracji systemu. |

Ukrywanie danych w strumieniach NTFS

Wykorzystanie alternatywnych strumieni NTFS do ukrywania danych oraz metody przeszukiwania danych ukrytych w tych strumieniach. |

Techniki steganograficzne

Ukrywania danych tekstowych i binarnych w plikach graficznych formatu BMP, w plikach TXT, bez widocznej zmiany treści pliku oraz jego rozmiaru. |

Tunelowanie

Wykorzystanie tunelowania do ominięcia blokady dostępu do strony, nałożonej na dany adres IP. |

Szyfrowanie plików

Analiza mechanizmu szyfrowania wbudowanego w system operacyjny, jego ograniczenia i słabości. |

Uzyskiwanie dostępu do systemu Windows

Odzyskiwanie i resetowanie haseł użytkowników systemu z rodziny MS Windows. |

Ustalanie, jakie aplikacje i kiedy były uruchamiane

Analizowanie zawartości folderu Prefetch, pod kątem informacji o uruchamianych programach i ich lokalizacji. Omównie sposobu analizy wyeksportowanych z rejestru danych. |

Pozyskiwanie danych z plików pagefile.sys i Thumbs.db

Analiza plików oraz dysków, pod kątem wyodrębnienia z nich danych. Użycie narzędzi informatyki śledczej do pozyskiwania danych pliku pagefile.sys, przeszukiwania plików miniatur i pozyskiwania z nich obrazków. |

Odczytywanie treści z plików binarnych i pamięci procesów

Wykorzystanie narzędzi do analizy tekstów zawartych w plikach danych programów lub procesach użytkownika. Metody pozwalające pozyskać adresy e-mail oraz hasła do konta pocztowego z pamięci procesu. |

Odczytywanie wiadomości z programów pocztowych

Metody uzyskania dostępu do danych programu pocztowego innego użytkownika komputera. |

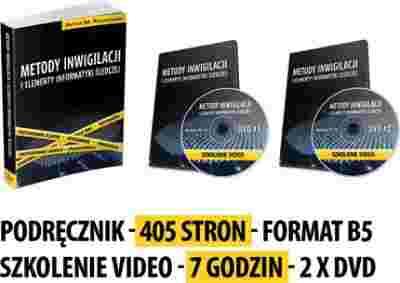

Co zawiera szkolenie?

1. Podręcznik – 405 stron – ponad 117 zagadnień

Autor szkolenia kładzie nacisk na przekazanie wszystkich informacji zrozumiałym językiem. Książka pełna jest obrazowych przykładów, historii oraz opisów osobistych doświadczeń autora. Na ponad 400 stronach, w 6 doskonale przygotowanych rozdziałach znajdziesz aż 117 różnorodnych zagadnień. Podręcznik zawiera również kody źródłowe wszystkich omawianych skryptów i aplikacji.

2. Szkolenie Video – DVD #1 – moduły 00 – 14

Na pierwszej płycie znajdziesz 15 Szkoleń Video (od 00 do 14), a wśród nich:

Video #00 – Przygotowanie środowiska

Video #01 – Pozyskiwanie ulotnych śladów z MS Windows

Video #02 – Tworzenie kopii dysku w środowisku sieciowym

Video #03 – Przeszukiwanie zasobów w oparciu o czas i datę

Video #04 – Analiza informacji ujawnianych przez przeglądarkę

Video #05 – Analiza informacji ujawnianych w wiadomości e-mail

Video #06 – Zdalne pozyskiwanie danych o użytkowniku i sprzęcie

Video #07 – Zdalne pozyskiwanie adresu IP użytkownika forum

Video #08 – Metody tworzenia obrazów partycji

Video #09 – Ukrywanie danych w strumieniach NTFS

Video #10 – Techniki steganograficzne (ukrywanie danych)

Video #11 – Wykorzystanie tunelowania do ominięcia blokady połączeń

Video #12 – Metody szyfrowania plików i przykłady ich niedoskonałości

Video #13 – Odzyskiwanie i resetowanie haseł w MS Windows

Video #14 – Analiza uruchamianych aplikacji na podstawie Prefetch

3. Szkolenie Video – DVD #2 – moduły 15 – 30

Na drugiej płycie znajdziesz 16 Szkoleń Video (od 15 do 30), a wśród nich:

Video #15 – Pozyskiwanie danych z plików stronicowania

Video #16 – Pozyskiwanie danych z plików binarnych i pamięci procesów

Video #17 – Pozyskiwanie danych z plików aplikacji pocztowych

Video #18 – Sporządzanie listy odwiedzanych stron WWW

Video #19 – Analizowanie zapytań kierowanych do Google

Video #20 – Badanie dostępności komputera w sieci

Video #21 – Sprawdzanie doręczenia wiadomości e-mail

Video #22 – Instalacja keyloggera w systemie

Video #23 – Tworzenie własnych narzędzi do analizy bezpieczeństwa

Video #24 – Zdalna kontrola nad komputerem

Video #25 – Wykorzystanie konsoli WMI do pozyskiwania śladów

Video #26 – Metody blokowania dostępu do określonych komputerów

Video #27 – Wykorzystanie DNS cache do analizy odwiedzanych stron

Video #28 – Odzyskiwanie usuniętych danych z kart pamięci oraz dysków

Video #29 – Odzyskiwanie haseł do FTP, stron WWW i poczty

Video #30 – Analiza sytuacji wycieku danych z komputera firmowego

Obie płyty to niemal 7 godzin nagrań w wysokiej jakości HD!

Dlaczego powinieneś zamówić to szkolenie?

Jeżeli:

Interesują Cię zagadnienia związane z technikami inwigilacji IT oraz informatyki śledczej,

Jesteś pracownikiem służb specjalnych lub Policji w pionie IT,

Jesteś pracownikiem odpowiedzialnym za bezpieczeństwo informacji w firmie,

Chcesz podnieść poziom bezpieczeństwa swoich danych,

Chcesz pozyskać przekrojowe informacje na temat informatyki śledczej w przystępnej formie,

Interesuje Cię tematyka związana z Computer Forensics oraz Data Recovery,

… w tym szkoleniu znajdziesz odpowiedzi na nurtujące Cię pytania.

TYLKO TERAZ*

WIELKA PROMOCJA!

CENA: 167 ZŁ TERAZ TYLKO 123ZŁ

1. PRIORYTETOWA WYSYŁKA POCZTĄ GRATIS!

2. CENA ZESTAWU - 10% TANIEJ

* - Promocja jest ważna do wyczerpania nakładu egzemplarzy promocyjnych

Twoje dodatkowe korzyści, jako uczestnika

Jeżeli zostaniesz uczestnikiem szkolenia, otrzymasz dodatkowo (teraz w cenie szkolenia):

Dodatek 1: 12-miesięczny dostęp do zamkniętego forum HACK.EDU.PL, które jest miejscem spotkań naszej społeczności. Tutaj będziesz mógł podyskutować na tematy związane z tematyką szkolenia, ale i nie tylko. Na forum znajdziesz otwartych ludzi, którzy pomogą Ci w przypadku ewentualnych trudności. Uwaga – na forum będziesz miał także możliwość zadać pytanie autorowi szkolenia

Dodatek 2: Dostęp do zamkniętej listy uczestników. Jako pierwszy dowiesz się o premierze nowych szkoleń (możliwość promocyjnego zakupu w przedsprzedaży).

Dodatek 3: Kupujesz bezpośrednio u WYDAWCY. Bez ukrytych opłat, z pełną gwarancją satysfakcji. Zakupione szkolenie możesz zwrócić w ciągu 90 dni, jeżeli nie spełni ono Twoich oczekiwań.

Gwarantujemy błyskawiczną wysyłkę. Średni termin realizacji zamówienia za pośrednictwem Poczty Polskiej - 2 dni robocze. Twój zestaw zostanie nadany zaraz po zaksięgowaniu należności lub wybraniu formy "za pobraniem".

W przypadku jakichkolwiek pytań lub wątpliwości, zapraszamy do kontaktu telefonicznego pod numerem:

0 55 [zasłonięte] 36

od poniedziałku do piątku w godzinach 8 - 16, lub za pośrednictwem poczty elektronicznej (Zadaj pytanie sprzedającemu).

Nota prawna

Właściciel oficjalnego serwisu "Szkoła Hakerów" - wydawnictwo CSH - informuje, że treść niniejszej aukcji jest zgodna z obowiązującym prawem. Przedmiotem sprzedaży jest zestaw edukacyjny "Metody Inwigilacji i Elementy Informatyki Śledczej". Sprzedający oświadcza, że oferowany na aukcji produkt jest oryginalny. Numer ISBN niniejszego wydawnictwa: 978-83-[zasłonięte]745-4-1.

Treść aukcji chroniona jest prawem autorskim. Wszelkie prawa do prezentowanych opisów oraz grafik są zastrzeżone.

Wszelkie prawa zastrzeżone dla Szkoła Hakerów © 2006 - 2011 - użytkownik csh_pl.